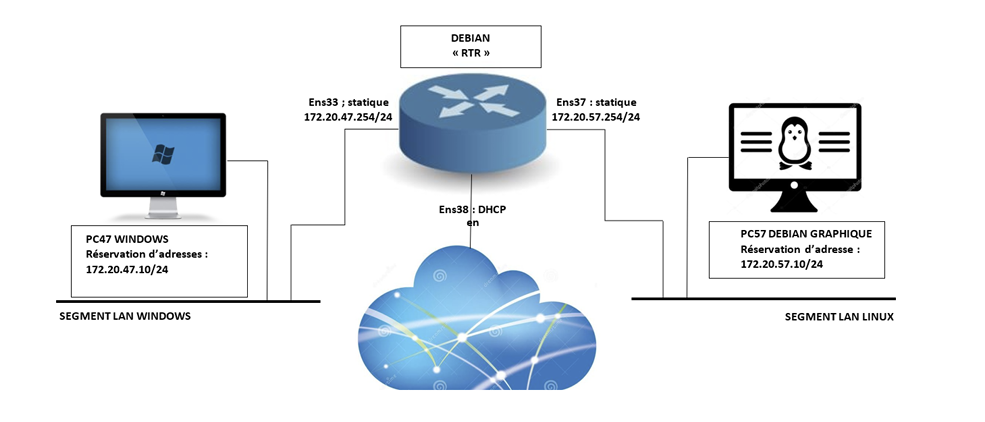

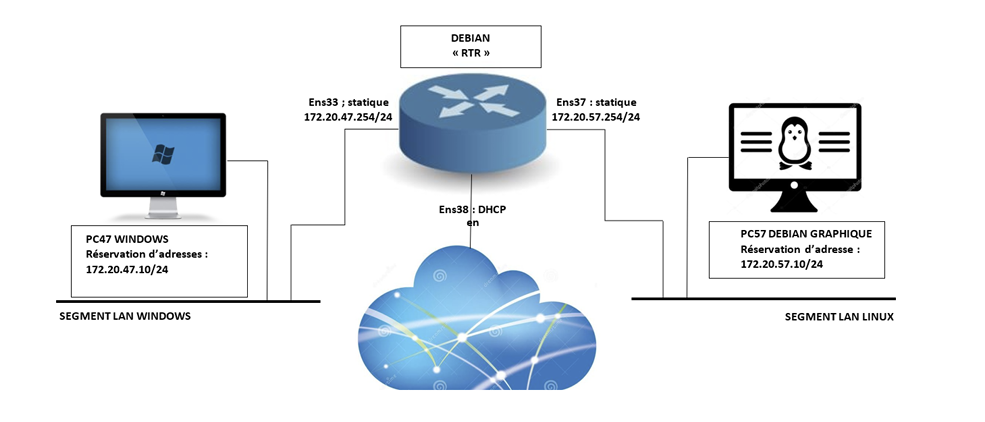

TP Linux : Topologie Routage

Découverte approfondie des avantages du système Linux, mise en place d'une topologie réseau et configuration du routage sous la distribution Debian.

L'épreuve E5 vise à évaluer la capacité du candidat à répondre aux besoins d'une organisation en concevant, déployant et maintenant des solutions d'infrastructure réseau et système.

Elle se déroule sous la forme d'une présentation orale de 30 minutes s'appuyant sur un dossier technique. Le jury évalue ma maîtrise des compétences du référentiel SISR à travers les réalisations présentées dans mon Tableau de Synthèse.

Découverte approfondie des avantages du système Linux, mise en place d'une topologie réseau et configuration du routage sous la distribution Debian.

Mise en place de HAProxy et Heartbeat sous Debian 12 pour garantir la continuité de service.

Gestion du patrimoine informatique et mise en place d'un centre d'assistance (Helpdesk).

Un logiciel open source de supervision qui surveille en temps réel les serveurs, réseaux et applications, et alerte en cas de problème.

Mise en place d'une infrastructure réseau fonctionnelle, segmentée en VLANs, utilisant le VTP pour la gestion des switchs et le routage inter-VLAN/statique pour assurer la connectivité sur Cisco Packet Tracer.

Mise en place d'une infrastructure virtuelle complète (VMware) comprenant les services essentiels de l'entreprise : Active Directory pour la gestion centralisée, serveurs DNS (Primaire & Secondaire) et serveurs DHCP (Failover) pour la continuité de service, et un serveur RSync pour la synchronisation des fichiers.

Mise en œuvre d'une solution complète pour sécuriser l'administration et les communications inter-sites (Stade, Billetterie, Boutique). Configuration d'un VPN IPsec Site-to-Site entre les routeurs Cisco pour garantir la confidentialité et la traçabilité des échanges.

Les supports amovibles (clés USB, disques durs) sont des vecteurs de menaces. Il est essentiel de ne jamais les laisser sans surveillance et de ne jamais brancher une clé de provenance inconnue. Pour les échanges sensibles, privilégiez le cloud sécurisé. Cette video peut le prouver !

Ce projet consiste à commander des tablettes destinées aux techniciens et aux chefs d'agence de chaque gamme. S'ils cessent de les utiliser (ou si les besoins évoluent), ces équipements seront restitués.

Cette procédure vise à garantir que le nouvel utilisateur chez Engie Home Services "Technicien, Directeur d'agence, Conseiller, Consultant..." dispose de tous les accès et licences nécessaires sur les différents outils de l'entreprise.

La vidéo sensibilise les utilisateurs aux risques du phishing, une technique d’attaque où des cybercriminels tentent de voler des informations personnelles en se faisant passer pour un organisme de confiance. Elle montre comment reconnaître les signes d’un message frauduleux (adresse suspecte, ton alarmiste, liens douteux) et rappelle les bons réflexes à adopter : vérifier l’expéditeur, ne jamais cliquer sans réfléchir, et signaler toute tentative suspecte. L’objectif est d’aider chacun à rester vigilant et à éviter de tomber dans le piège. Cette video peut le prouver !

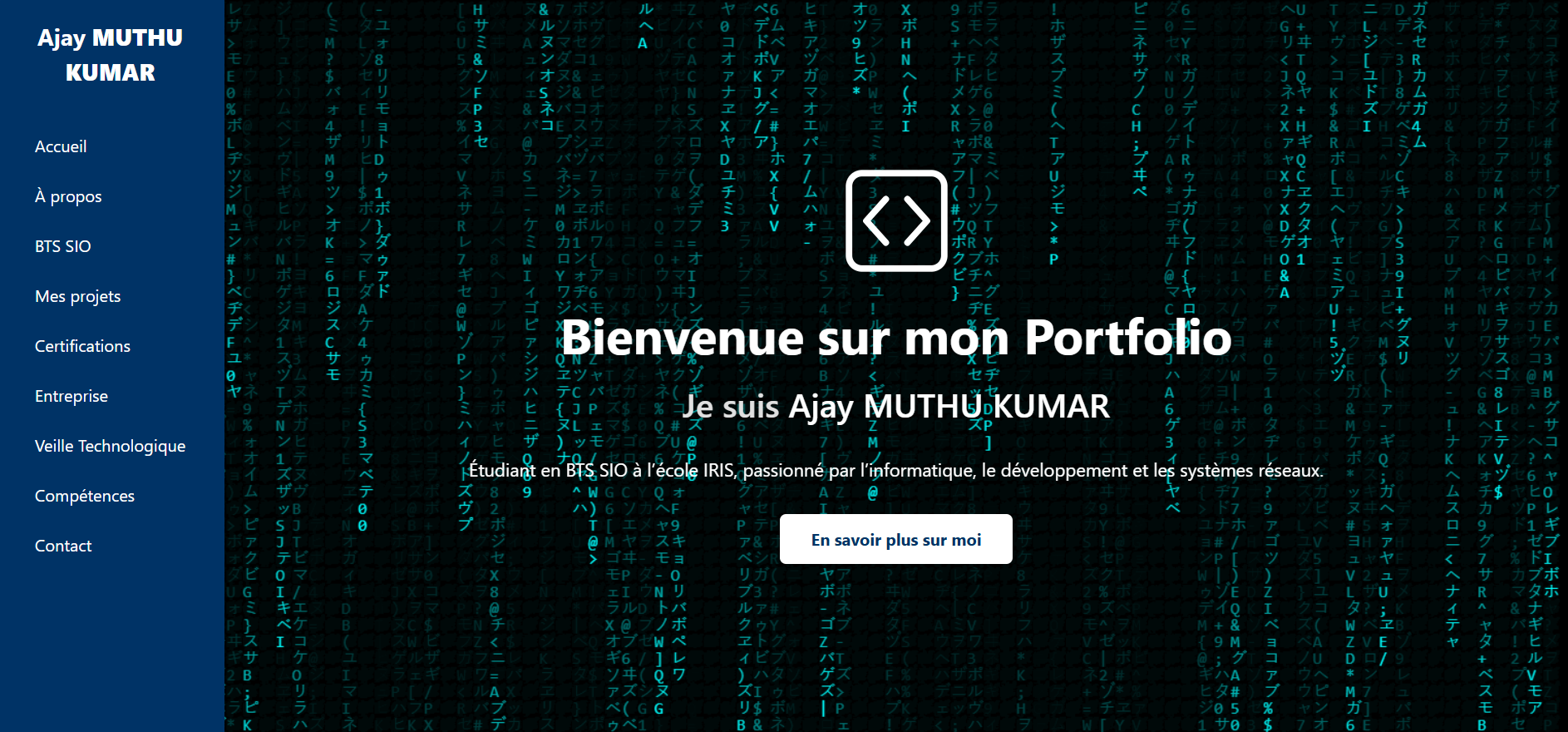

Développement complet du site présentant mon parcours sous GitHub Pages.

Représente le Netflix Personnel hébergant sur le serveur windows depuis dans mon domicile